iPhone veya iPad’inizdeki bir fotoğrafı veya videoyu yanlışlıkla sildiniz ve şimdi ona geri ihtiyacınız olduğunu fark ettiniz. Yeterince hızlı hareket edersen bu sorun değil. iOS ve iPadOS için Fotoğraflar uygulaması, silinen fotoğrafları ve videoları 30 güne kadar saklayan bir yardımcı programla birlikte gelir. Son silinen fotoğraflara ve videolara göz atabilir ve bunları görüntüleyebilir ve ardından kurtarmak istediklerinizi seçebilirsiniz. Fotoğraflarınızı ve videolarınızı yedeklemek ve senkronize etmek için iCloud’u kullanıyorsanız, iCloud Fotoğraf kitaplığınız aracılığıyla silinenleri geri yükleyebilirsiniz.

Cihazınızdan fotoğraflar ve videolar nasıl geri yüklenir

iPhone veya iPad’inizde Fotoğraflar uygulamasını açın. iPhone’unuzda, alt araç çubuğundaki Albümler simgesine dokunun. Ekranı, Yardımcı Programlar bölümüne kaydırın ve Son Silinenler girişine dokunun.

iOS 16 veya sonraki bir sürümünü çalıştırıyorsanız, Face ID, Touch ID veya parolanızı kullanarak eylemi doğrulamanız istenebilir ( Şekil A ).

iPad’inizde sol kenar çubuğunun görünür olduğundan emin olun. Yardımcı Programlar bölümünde, Son Silinenler girişine dokunun ( Şekil B ).

iPhone veya iPad’inizde, geri yüklemek istediklerinizi bulmak için silinen fotoğraflara ve videolara göz atın. Tam ekran görüntülemek için bir fotoğrafa dokunun. Bir videoya dokunun ve ardından oynatabilirsiniz. Öğeyi geri yüklemek için Kurtar’a dokunun ve ardından işleminizi onaylamak için Fotoğrafı Kurtar veya Videoyu Kurtar’a dokunun ( Şekil C ).

Son Silinenler bölümüne dönmek için sol oka basın. Tek bir fotoğrafı veya videoyu geri yüklemek için üzerine basın ve Kurtar’ı seçin ( Şekil D ).

Birden çok öğeyi geri yüklemek için üstteki Seç’e dokunun. Geri yüklemek istediğiniz öğelere dokunun ve ardından Kurtar’ı seçin ( Şekil E ).

Fotoğrafları ve videoları iCloud’dan geri yükleyin

Aygıtınızın fotoğraflarını ve videolarını yedeklemek ve eşzamanlamak için iCloud’u kullanırsanız, iCloud fotoğraf kitaplığınız silinen dosyaları 30 güne kadar tutar. Bunu kontrol etmek için iCloud web sitesinde Apple hesabınıza giriş yapın . Fotoğraflar simgesine tıklayın ve ardından Son Silinenler için girişi seçin. Geri yüklemek istediğiniz fotoğrafa veya videoya tıklayın ve ardından en üstteki Kurtar seçeneğine tıklayın ( Şekil F ).

Birden çok öğeyi geri yüklemek için ilkini seçin. Ardından, bitişik olmayan ek öğeleri seçmek için Ctrl tuşuna veya birkaç bitişik öğeyi seçmek için Shift tuşuna basın. Ardından Kurtar’a tıklayın ( Şekil G ).

Fotoğrafları ve videoları iCloud Fotoğrafları aracılığıyla geri yüklemenin ötesinde, iCloud Drive’a kaydettiğiniz her şeyi geri yüklemeyi deneyebilirsiniz. Ana iCloud sayfanıza geri dönün ve iCloud Drive’ı seçin. Sağ alt köşedeki Son Silinenler bağlantısını tıklayın. Geri yüklemek istediğiniz fotoğrafı veya videoyu seçin ve ardından en üstteki Kurtar seçeneğine tıklayın ( Şekil H ).

Kaynak:

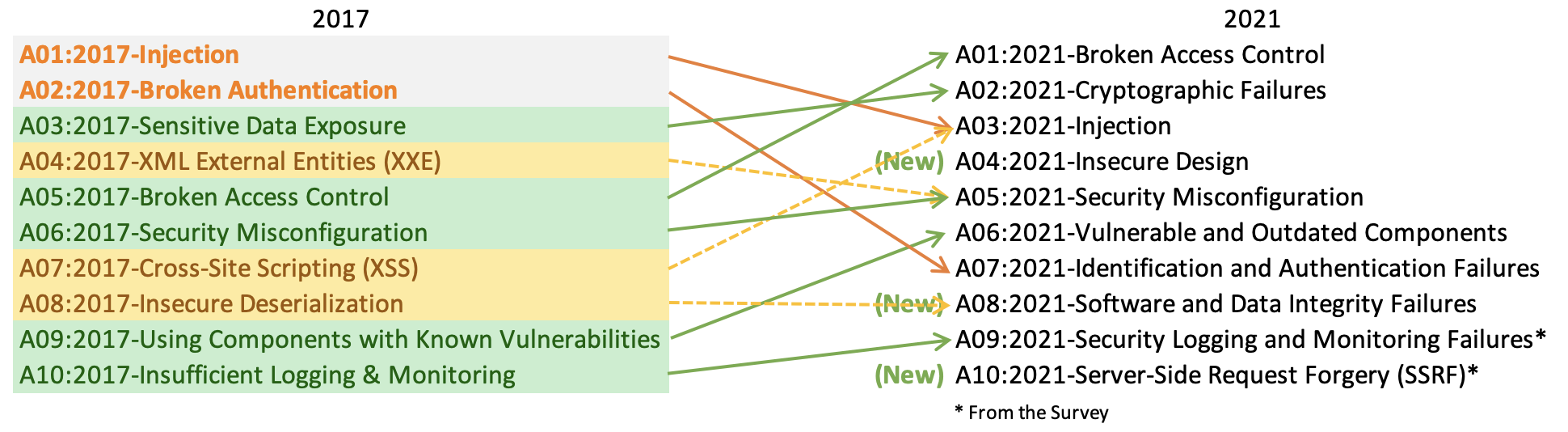

]]>Üç yeni kategori, adlandırma ve kapsam değişiklikleri içeren dört kategori ve 2021 için İlk 10’da bazı konsolidasyonlar var.

A01:2021-Bozuk Erişim Kontrolü beşinci konumdan yukarı hareket ediyor; Uygulamaların %94’ü bir tür bozuk erişim denetimi için test edildi. Kırık Erişim Kontrolü ile eşlenen 34 CWE, uygulamalarda diğer tüm kategorilerden daha fazla olaya sahipti.

Y02:2021-Kriptografik Hatalar , bir konum yukarı, daha önce bir kök nedenden ziyade geniş bir belirti olan Hassas Verilere Maruz Kalma olarak bilinen #2’ye kayar . Burada yenilenen odak noktası, genellikle hassas verilerin açığa çıkmasına veya sistemden ödün verilmesine yol açan kriptografiyle ilgili hatalardır.

A03:2021-Enjeksiyon üçüncü konuma kayar. Başvuruların %94’ü bir tür enjeksiyon için test edildi ve bu kategoriye eşlenen 33 CWE, uygulamalarda en çok ikinci kez görüldü. Siteler Arası Komut Dosyası Çalıştırma artık bu sürümde bu kategorinin bir parçasıdır.

Y04:2021-Güvensiz Tasarım , 2021 için tasarım kusurlarıyla ilgili risklere odaklanan yeni bir kategoridir. Bir endüstri olarak gerçekten “sola gitmek” istiyorsak, tehdit modelleme, güvenli tasarım kalıpları ve ilkeleri ve referans mimarilerin daha fazla kullanılmasını gerektirir.

A05:2021-Güvenlik Hatalı Yapılandırması önceki baskıda #6’dan yukarı çıkıyor; Uygulamaların %90’ı bir tür yanlış yapılandırma için test edildi. Yüksek düzeyde yapılandırılabilir yazılıma geçişle birlikte, bu kategorinin yukarı doğru hareket ettiğini görmek şaşırtıcı değil. XML Harici Varlıklar (XXE) için eski kategori artık bu kategorinin bir parçasıdır.

A06:2021-Zayıf ve Güncel Olmayan Bileşenler , daha önce Bilinen Güvenlik Açıklarına Sahip Bileşenleri Kullanma başlıklı ve sektör araştırmasında 2. sıradaydı, ancak veri analizi yoluyla İlk 10’a girmeye yetecek kadar veriye de sahipti. Bu kategori 2017’de 9. sırada yer alıyor ve riski test etmek ve değerlendirmek için mücadele ettiğimiz bilinen bir sorun. Dahil edilen CWE’lerle eşlenmiş herhangi bir CVE’ye sahip olmayan tek kategoridir, bu nedenle varsayılan bir istismar ve 5.0’lık etki ağırlıkları puanlarına dahil edilir.

A07:2021-Tanımlama ve Kimlik Doğrulama Hataları , daha önce Kimlik Doğrulama’yı Bozdu ve ikinci konumdan aşağıya doğru kayıyor ve şimdi daha çok tanımlama hatalarıyla ilgili CWE’leri içeriyor. Bu kategori hala İlk 10’un ayrılmaz bir parçası, ancak standartlaştırılmış çerçevelerin artan kullanılabilirliği yardımcı oluyor gibi görünüyor.

A08:2021-Yazılım ve Veri Bütünlüğü Arızaları , 2021 için yeni bir kategoridir ve bütünlüğü doğrulamadan yazılım güncellemeleri, kritik veriler ve CI/CD ardışık düzenleriyle ilgili varsayımlar yapmaya odaklanır. Bu kategorideki 10 CWE ile eşlenen CVE/CVSS verilerinden elde edilen en yüksek ağırlıklı etkilerden biri. 2017’den itibaren Güvensiz Seriyi Kaldırma artık bu daha büyük kategorinin bir parçası.

Y09:2021-Güvenlik Günlüğü ve İzleme Hataları daha önce Yetersiz Günlüğe Kaydetme ve İzleme idi ve daha önce 10 numara olan sektör araştırmasından (#3) eklendi. Bu kategori daha fazla hata türünü içerecek şekilde genişletildi, test edilmesi zor ve CVE/CVSS verilerinde iyi temsil edilmiyor. Ancak bu kategorideki hatalar görünürlüğü, olay uyarısını ve adli tıpı doğrudan etkileyebilir.

A10:2021-Sunucu Tarafı İstek Sahteciliği , sektör araştırmasından (#1) eklendi. Veriler, Sömürü ve Etki potansiyeli için ortalamanın üzerinde derecelendirmelerin yanı sıra ortalamanın üzerinde test kapsamıyla nispeten düşük bir olay oranı göstermektedir. Bu kategori, şu anda verilerde gösterilmese de sektör profesyonellerinin bize bunun önemli olduğunu söylediği senaryoyu temsil ediyor.

Metnin aslına ulaşmak için:

]]>Güvenlik açıkları, CVE-2021-30860 ve CVE-2021-30858 olarak izlenir ve her ikisi de kötü amaçlarla hazırlanmış belgelerin güvenlik açığı bulunan cihazlarda açıldığında komut yürütmesine izin verir.

CVE-2021-30858, bilgisayar korsanlarının iPhone’larda ve macOS’ta ziyaret ederken komutları yürüten kötü amaçlarla hazırlanmış web sayfası oluşturmalarına olanak tanıyan ücretsiz güvenlik açığından sonra kullanılan bir WebKit’tir. Apple, bu güvenlik açığının isimsiz olarak ifşa edildiğini belirtiyor.

Şirket, her iki güvenlik açığıyla ilgili olarak bugün yayınlanan güvenlik tavsiyelerinde “Apple, bu sorunun aktif olarak istismar edilmiş olabileceğine dair bir raporun farkında” dedi .

Apple, güvenlik açıklarının saldırılarda nasıl kullanıldığına ilişkin daha fazla bilgi yayınlamasa da Citizen Lab, CVE-2021-30860’ın ‘FORCEDENTRY’ adlı sıfır günlük sıfır tıklamalı bir iMessage istismarı olduğunu doğruladı.

FORCEDENTRY açığının , NSO Pegasus casus yazılımını Bahreynli aktivistlere ait cihazlara dağıtmak için iOS BlastDoor güvenlik özelliğini atlamak için kullanıldığı keşfedildi .

BleepingComputer, saldırılarla ilgili daha fazla soru için Citizen Lab ile iletişime geçti, ancak şu anda bir yanıt alamadı.

Apple sıfır günleri 2021’de yaygınlaşıyor

iOS ve Mac cihazlarına yönelik hedefli saldırılarda kullanılan sıfırıncı gün güvenlik açıklarının bitmeyen akışıyla Apple için çok yoğun bir yıl oldu.

- FORCEDENTRY yararlanma (daha önce Megalodon olarak Af Tech tarafından izlenir) Ağustos anlatılmıştır,

- Şubat ayında üç iOS sıfır günü (CVE-2021-1870, CVE-2021-1871, CVE-2021-1872), doğada istismar edildi ve anonim araştırmacılar tarafından bildirildi,

- Mart ayında aktif olarak yararlanılmış olabilecek bir iOS sıfır gün (CVE-2021-1879),

- Nisan ayında iOS’ta (CVE-2021-30661) ve macOS’te (CVE-2021-30657) bir sıfır gün , Shlayer kötü amaçlı yazılımından yararlanıldı,

- Mayıs ayındaki diğer üç iOS sıfır günü (CVE-2021-30663, CVE-2021-30665 ve CVE-2021-30666), yalnızca kötü amaçlı web sitelerini ziyaret ederek rastgele uzaktan kod yürütülmesine (RCE) izin veren hatalar,

- Mayıs ayında, XCSSET kötü amaçlı yazılımı tarafından Apple’ın TCC gizlilik korumalarını atlamak için kötüye kullanılan bir macOS sıfır gün (CVE-2021-30713) .

- Haziran ayında eski iPhone, iPad ve iPod cihazlarına girmek için “aktif olarak istismar edilmiş” olabilecek iki iOS sıfır gün hatası (CVE-2021-30761 ve CVE-2021-30762) .

Project Zero ayrıca bu yıl Windows, iOS ve Android cihazlarını hedef alan saldırılarda kullanılan 11 sıfır gün güvenlik açığını da açıkladı .

Metnin aslına ulaşmak için:

]]>Bu sürümde yalnızca dokuz kritik güvenlik açığı bulunur ve geri kalanı “önemli”dir.

Sorunların en ciddisi , Windows TCP/IP protokolü uygulamasında bulunan bir uzaktan kod yürütme güvenlik açığı olan CVE-2021-26424’tür . Saldırgan, TCP/IP protokol yığınını kullanan bir ana bilgisayara özel hazırlanmış bir TCP/IP paketi göndererek bir Hyper-V misafirinden bu güvenlik açığını uzaktan tetikleyebilir. Bu, sanal bir makinede çalışan kötü amaçlı bir programın ana bilgisayar ortamından ödün verme olasılığını artırır.

Bu ayın Salı Yaması’nda yer alan diğer ürünler arasında Windows Grafik Bileşeni, yazdırma biriktiricisi ve Microsoft Office yer alıyor. Bu CVE’lerin tam bir özeti için Microsoft’un güvenlik güncellemesi sayfasına gidin .

Talos, bu ay yamalanan iki güvenlik açığı keşfetti: CVE-2021-26428 ve CVE-2021-26430 , ikisi de Azure Sphere’de . Microsoft’un Azure Sphere Challenge etkinliğine devam eden katılımımızın bir parçası olarak bu güvenlik açıklarını keşfettik ve bunları gelecekteki bir gönderide daha ayrıntılı olarak ele alacağız.

Uzak Masaüstü İstemcisi’nde başka bir kritik uzaktan kod yürütme güvenlik açığı ( CVE-2021-34535 ) bulunmaktadır. Bu güvenlik açığı zaten kullanılabilir bir kavram kanıtına sahiptir ve olası 10 üzerinden 8,8 önem derecesi puanına sahiptir. Uzak Masaüstü Sunucusu denetimine sahip bir saldırgan, bir istemci makinesinde kod yürütmek için bu güvenlik açığından yararlanabilir. Saldırgan, kod yürütmek için bu güvenlik açığından yararlanmak için Hyper-V’deki konuk sanal makinede çalışan kötü amaçlı bir programı da kullanabilir.

Ayrıca , NFS için Windows Hizmetleri’nde kritik bir uzaktan kod yürütme güvenlik açığı olan CVE-2021-26432’yi özellikle vurgulamak isteriz . Microsoft’un danışma belgesi, bu güvenlik açığından yararlanmanın “daha olası” olduğunu ve önem derecesi puanının neredeyse maksimum 9.8 olduğunu belirtir.

Bu ayın Salı Yaması ayrıca PetitPotam saldırı vektörü hakkında daha fazla bilgi içeriyor . CVE-2021-36942’den yararlanmak için bir kavram kanıtı işlevi gören bu araç, genel olarak yayınlandı; yine de Microsoft, 9,8’lik önem derecesine rağmen güvenlik açığının doğada istismar edildiğini henüz bildirmedi.

Bu güvenlik açığı, etki alanı denetleyicilerine yönelik bir saldırının parçası olarak kullanılabilir, ancak bir saldırganın önce iç ağa erişmesi gerekir. Etki alanı denetleyicileri, genellikle siber saldırılar için popüler bir hedeftir, çünkü saldırganlara güvenliği ihlal edildiğinde birden çok sisteme erişim sağlar.

Microsoft, yamayı yüklemenin yanı sıra, kullanıcılara geçen hafta bir danışma belgesinde ana hatlarıyla belirttikleri diğer azaltma tekniklerini takip etmelerini de tavsiye etti .

Microsoft’un bu ay açıkladığı tüm güvenlik açıklarının tam listesi, güncelleme sayfasında mevcuttur .

Bu güvenlik açığı açıklamalarına yanıt olarak Talos, bazılarından yararlanma girişimlerini algılayan yeni bir SNORTⓇ kural seti yayınlıyor . Lütfen ek kuralların ileri bir tarihte yayınlanabileceğini ve mevcut kuralların ek bilgiler bekleyen değişikliğe tabi olduğunu unutmayın. Firepower müşterileri, SRU’larını güncelleyerek kural setlerindeki en son güncellemeyi kullanmalıdır. Açık kaynaklı Snort Abone Kural Seti müşterileri, Snort.org’dan satın alınabilecek en son kural paketini indirerek güncel kalabilir.

Bu güvenlik açıklarının çoğunun kötüye kullanılmasına karşı koruma sağlayan bu sürümde yer alan kurallar 57997 – 57999 ve 58003’tür.

Metnin aslına ulaşmak için:

https://blog.talosintelligence.com/2021/08/microsoft-patch-tuesday-for-august-2021.html

]]>