Milyonlarca Araç Risk Altında: 16 Büyük Araba Markasında Ortaya Çıkan API Güvenlik Açıkları

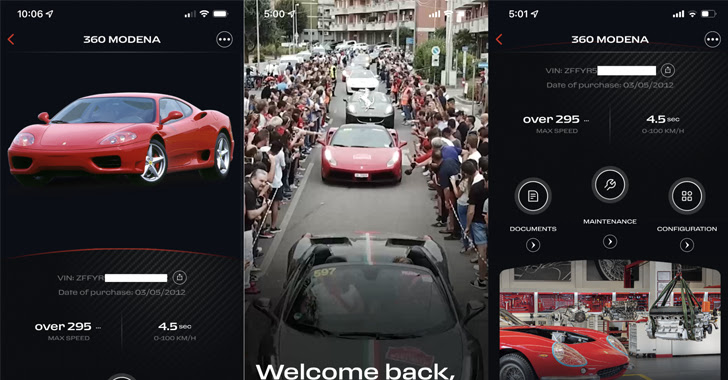

16 farklı üreticiden milyonlarca aracı etkileyen çok sayıda hata, arabaların kilidini açmak, çalıştırmak ve izlemek için kötüye kullanılabilir ve ayrıca araç sahiplerinin mahremiyetini etkileyebilir.

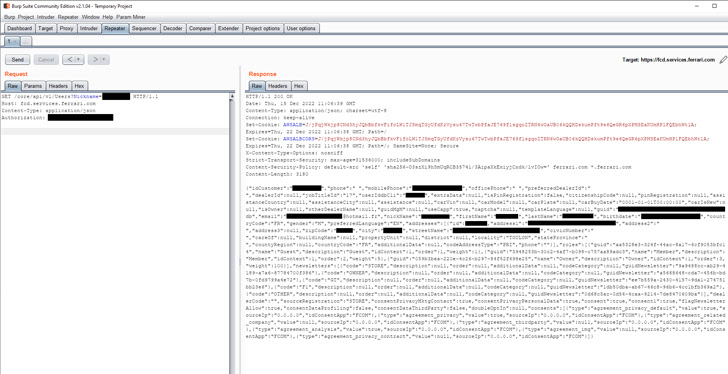

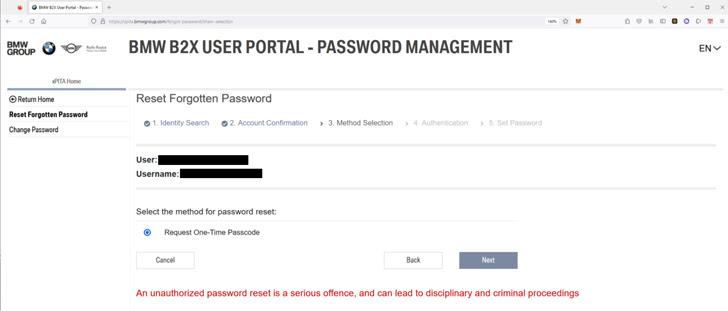

Acura, BMW , Ferrari, Ford, Genesis, Honda, Hyundai, Infiniti, Jaguar, Kia, Land Rover, Mercedes-Benz, Nissan, Porsche, Rolls Royce, Toyota’ya güç veren otomotiv API’lerinin yanı sıra yazılımda güvenlik açıkları bulundu. Reviver, SiriusXM ve Spireon’dan.

Kusurlar, dahili şirket sistemlerine ve kullanıcı bilgilerine erişim sağlayanlardan, bir saldırganın kod yürütmeyi gerçekleştirmek için uzaktan komutlar göndermesine olanak tanıyan zayıflıklara kadar geniş bir yelpazede yer alır.

Araştırma, Yuga Labs araştırmacısı Sam Curry ve arkadaşlarının , SiriusXM tarafından sağlanan bağlantılı bir araç hizmetindeki arabaları potansiyel olarak uzaktan saldırı riskine sokabilecek güvenlik kusurlarını detaylandırdığı geçen yılın sonlarına ait önceki bulgulara dayanıyor .

Spireon’un telematik çözümünü ilgilendiren sorunların en ciddisi, tam yönetim erişimi elde etmek için kullanılmış olabilir, bu da bir saldırganın yaklaşık 15,5 milyon araca keyfi komutlar vermesinin yanı sıra cihaz yazılımını güncellemesine olanak tanır.

Araştırmacılar, “Bu, bir dizi farklı büyük şehir için polis, ambulans ve kolluk araçlarının marş motorlarını takip etmemize ve kapatmamıza ve bu araçlara komutlar göndermemize izin verirdi” dedi.

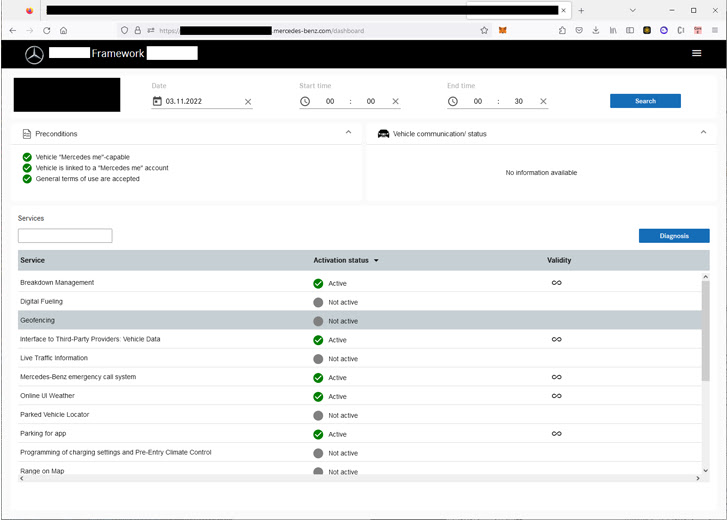

Mercedes-Benz’de tanımlanan güvenlik açıkları, yanlış yapılandırılmış çoklu oturum açma (SSO) kimlik doğrulama şeması aracılığıyla dahili uygulamalara erişim sağlayabilirken, diğerleri kullanıcı hesabının ele geçirilmesine ve hassas bilgilerin ifşa edilmesine izin verebilir.

Diğer kusurlar, müşteri kayıtlarına, dahili bayi portallarına erişmeyi veya bunları değiştirmeyi, araç GPS konumlarını gerçek zamanlı olarak izlemeyi, tüm Reviver müşterileri için plaka verilerini yönetmeyi ve hatta araç durumunu “çalıntı” olarak güncellemeyi mümkün kılar.

O zamandan beri tüm güvenlik açıkları, sorumlu ifşanın ardından ilgili üreticiler tarafından giderilmiş olsa da, bulgular, tehditleri kontrol altına almak ve riski azaltmak için derinlemesine savunma stratejisine duyulan ihtiyacı vurguluyor.

Araştırmacılar, “Bir saldırgan, araç telematik sistemlerinin kullandığı API uç noktalarında güvenlik açıkları bulabilirse, kornaya basabilir, ışıkları yakabilir, uzaktan izleyebilir, araçları tamamen uzaktan kilitleyebilir/kilidini açabilir ve çalıştırabilir/durdurabilir.”

HackerOne teknik hizmetler üst düzey yöneticisi Sandeep Singh, ” Cihazlarımızın birbirine bağlı olması, arabaların güvenliğini sağlamayı daha zor hale getiriyor – son üç yılda arabalara yönelik siber saldırıların %225 artması ve bu saldırıların %84,5’inin uzaktan gerçekleştirilmesi örneğinde olduğu gibi,” dedi. dedi ve otomotiv korsanlıklarındaki artışı ve etik bilgisayar korsanlığı topluluğuyla işbirliği yapma ihtiyacını açıklayan bir açıklama yaptı.

Singh, “Otomobil teknolojisi daha da geliştikçe, akıllı yazılım sistemlerinin karmaşıklığı da artıyor” diye ekledi. “‘Akıllı’ özelliklerin neden olduğu yazılım tedarik zinciri güvenlik açıklarını belirlemek, yazılım ve donanım sistemleri hakkında derin bilgi ve bağlantılı araçlara ve otomotiv sistemlerine özgü özel protokollerin anlaşılmasını gerektirir.”

Kaynak:

https://thehackernews.com/2023/01/millions-of-vehicles-at-risk-api.html